※ Exchange Online 基本認証廃止についての最新情報はこちらをご覧ください。

※ この記事は、Basic Authentication Deprecation in Exchange Online – September 2022 Update の抄訳です。最新の情報はリンク先をご確認ください。

約 1 か月後、Exchange Online で特定のプロトコルを使用しているお客様を対象に基本認証の無効化を開始します。

本件について約 3 年前に最初にお知らせして (英語) から、何百万人ものユーザーが基本認証から移行し、何百万ものテナントで基本認証を無効化して積極的にユーザーを保護してきました。

しかし、このプロセスはまだ完了したわけではなく、残念ながら基本認証の利用量はまだゼロではありません。この事態を受けて、これまで無効化していなかったテナントについて、いくつかのプロトコルで基本認証の無効化を開始します。

10 月 1 日から、テナントを無作為に選び、MAPI、RPC、オフライン アドレス帳 (OAB)、Exchange Web サービス (EWS)、POP、IMAP、Exchange ActiveSync (EAS)、およびリモート PowerShell の基本認証アクセスを無効化する予定です。この 7 日前にメッセージ センターにメッセージを投稿し、変更当日には各テナントにサービス正常性ダッシュボードの通知を投稿します。

SMTP AUTH について、無効化や変更は行いません。

基本認証への依存を解消している場合、テナントやユーザーへの影響はありません。依存が解消されていない場合 (または不明な場合)、2021 年 10 月から毎月送信している月次利用状況レポートに記載された最新データをメッセージ センターでご確認ください。2022 年 8 月分のデータは、9 月に入ってから数日以内に送信されます。

今回の変更に対して準備ができていない場合

弊社では、残念ながらまだ多くのテナントがこの変更に対応していないことを認識しています。複数のブログ投稿、メッセージ センターへの投稿、サービスの中断、およびツイート、ビデオ、会議での発表などによる告知にも関わらず、一部のお客様はまだこの変更が近日中に実施されることを認識していません。また、期限をご存知のお客様でも、サービスが停止されることを回避するために必要な作業を行っていない方が多くいます。

弊社のこの取り組みの目的は、増え続ける基本認証を悪用した攻撃からお客様のデータとアカウントを保護するために他なりません。

しかし、電子メールは、多くのお客様にとってミッションクリティカルなサービスであり、基本認証を停止することは大きな影響を与える可能性があることを理解しています。

1 回限りの再有効化

本日、今回の変更を認識していない、または準備ができていないお客様に提供する計画の最新情報を発表します。

10 月 1 日以降に基本認証がオフになると、すべてのお客様は、セルフサービス診断を利用して、プロトコルごとに 1 回、必要なプロトコルの基本認証を再有効化できるようになります。この手順の詳細は、以下のとおりです。

この診断が実行されると、これらのプロトコルに対して基本認証が再有効化されます。選択されたプロトコルは、2022 年 12 月末日まで基本認証の使用が有効化されます。2023 年の最初の週に、これらのプロトコルでの基本認証の使用が完全に無効化され、それ以降は基本認証を使用できなくなります。

混乱を避けるために

もし、既に更に時間が必要であることが判っていて、基本認証の無効化による混乱を避けたい場合には、9 月中に診断を行い、10 月になった時点で指定したプロトコルの基本認証が無効化されないようにすることができます。オプトアウトされていないプロトコルについては、基本認証が無効化されますが、後で必要になった場合でも、以下の手順に従うことで (年末まで) 再有効化することができます。

つまり、10 月に特定のプロトコルまたはプロトコルの基本認証を無効化したくない場合は、9 月中に同じセルフサービス診断を使用することができます。この手順の詳細は、以下のとおりです。

診断オプション

既に何千ものお客様が、以前のブログ投稿 (こちら (英語) とこちら (英語)) で紹介したセルフサービス診断を使用して、オフになっていたプロトコルの基本認証を再び有効にしたり、事前保護拡張プログラム (英語) に含めないよう弊社に連絡をいただいたりしています。今回もこの同じ診断を使用していますが、ワークフローが若干変更されています。

本日、過去の再有効化およびオプトアウトのリクエストをすべてアーカイブしました。これまでにプロトコルについてオプトアウトした、または基本認証を再有効化したことがある場合は、9 月中に以下の手順に従い、10 月 1 日以降も基本認証の有効化が維持されることを希望する旨、弊社に連絡していただく必要があります。

セルフサービス診断を実行するには、以下のリンクをクリックするだけで、基本認証のセルフヘルプ診断に直接アクセスできます (テナントの全体管理者であれば、Microsoft 365 管理センターで診断が表示されます)。

または、Microsoft 365 管理センターを開き、画面右下にある緑色の [ヘルプとサポート] ボタンをクリックします。

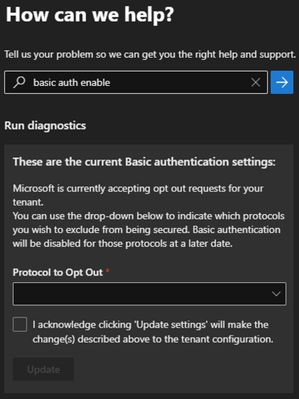

このボタンをクリックすると、セルフヘルプ システムが表示されます。ここで、”Diag: Enable Basic Auth in EXO“ と入力します。

政府機関コミュニティ クラウド (GCC) のテナントをお持ちのお客様は、ここで説明しているセルフサービス診断をご利用いただけません。これらのテナントは、本日お客様のテナントに送信されたメッセージ センターの投稿に記載されている手順に従って、オプトアウトすることができます。GCC のお客様が 10 月 1 日の期限後にプロトコルを再有効化する必要がある場合は、サポート チケットを作成する必要があります。

オプトアウトについて

2022 年 9 月の 1 か月間、この診断ではオプトアウトのオプションのみが提供されます。9 月中にオプトアウトのリクエストを送信すると、10 月中にプロトコルの基本認証を無効化することを希望しない旨を弊社に伝えたことになります。ただし、2023 年 1 月には、オプトアウトの状態を問わず、すべてのテナントの基本認証を完全に無効化する予定であることをご理解ください。

診断では、以下のようなダイアログが表示され、複数のプロトコルに対して再実行することができます。一部のプロトコルが既に無効化されている場合、表示内容は多少異なる場合があります。また、オプトアウトしてもプロトコルがリストから削除されることはありませんが、(エラーが表示されない限り) リクエストは受領されますのでご安心ください。

2022/9/23 更新: これまでにオプトアウトしたすべてのお客様は、オプトアウトが受領されていればメッセージ センターの投稿で確認できるようになりました (MC437540)。9 月末までにオプトアウトしたお客様へ、さらに 2 つのメッセージ センターの投稿をオプトアウト期間が終了する 9 月 28 日水曜日と 9 月 30 日金曜日に送信する予定です。

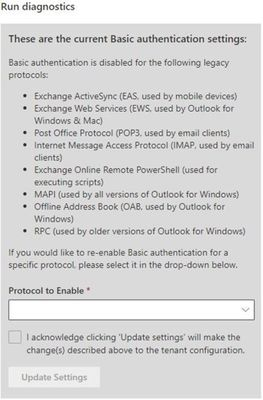

プロトコルに対する基本認証の再有効化

9 月中、診断では基本認証の再有効化を行うことが出来ません (Opt-out のみモードになっているためです)。9 月中にいずれかのプロトコルでの基本認証の再有効化が必要な場合、サポートにお問い合わせください。注意 - SMTP Auth の基本認証についてはご自身で再有効化が可能です。こちらの記事 をご参照ください。

10 月 1 日以降、診断により、基本認証を再有効化できるのは、無効化されていたプロトコルのみです。

9 月中にオプトアウトを行わずに、後で必要であると分かったプロトコルの基本認証が無効化された場合は、この方法を使用することで再有効化できます。

診断プログラムを実行し、プロトコルの基本認証を再有効化するようリクエストしてから 1 時間以内で (通常はもっと早く)、基本認証は再び機能し始めます。

なおここで、プロトコルの基本認証を再有効化することは、お客様のユーザーとデータをセキュリティ リスクに対して無防備にしておくことであり、毎日基本認証ベースの攻撃で被害を受けているお客様がいることを思い出していただきたいと思います (既にご存知であるとは思いますが)。

2023 年 1 月 1 日以降、セルフサービス診断は利用できなくなり、その後すぐにすべてのプロトコルの基本認証が無効化されます。

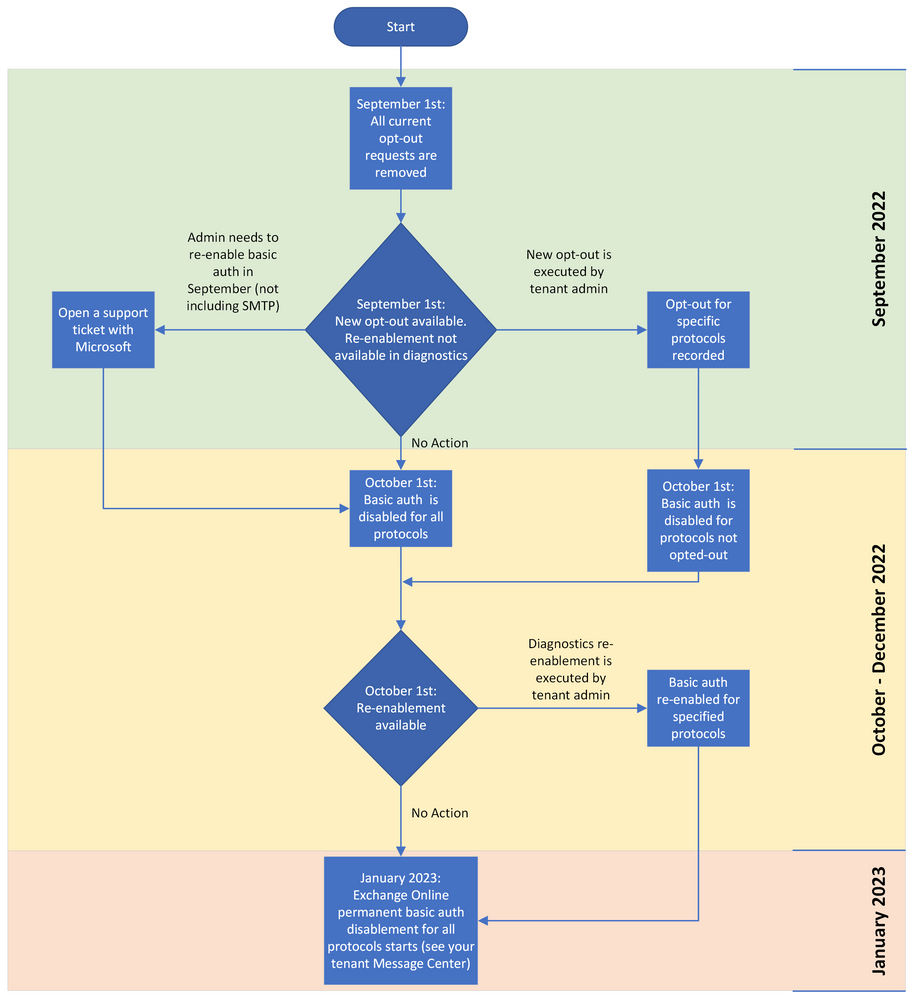

タイムラインとアクションの概要

以下のフロー チャートを参照して、変更点および必要なアクションの確認にお役立てください。

自分で基本認証をブロックする方法

対応に時間が必要でお客様が基本認証を再有効化したプロトコルについて、後に不要となった場合には、2023 年 1 月の弊社の変更を待たずに、ご自身でブロックしていただくことが可能です。最も迅速かつ効果的な方法は、Exchange Online への最初の接続ポイントで基本認証の接続をブロックする認証ポリシーを使用することです。

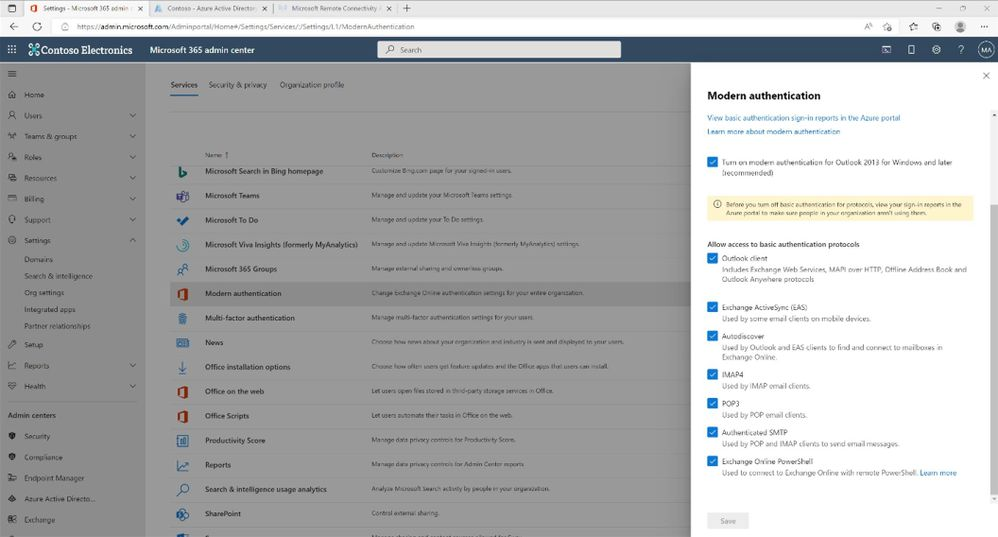

この場合、Microsoft 365 管理センターにアクセスし、[設定]、[組織設定] を順にクリックし、[サービス] タブの配下にある [先進認証] で、基本認証が不要になったすべてのプロトコルのチェックを外すだけです (これらのチェックボックスは、プロトコルの基本認証が完全にブロックされると機能しなくなり、2023 年 1 月以降に削除される予定です)。

レポート Web サービス エンドポイントについて

レポート Web サービス REST エンドポイントを使用してメッセージ追跡ログなどにアクセスされているお客様につきましても、本日、このサービスについては 12 月 31 日まですべてのお客様の基本認証が引き続き有効化され、オプトアウトや再有効化の必要がないことを発表いたします。また、このガイダンスをこちらで提供させていただくことになったことをお伝えさせていただきます。

Exchange Online Protection (EOP) およびセキュリティ/コンプライアンス センター (SCC) の PowerShell について

基本認証は 2022 年 12 月 31 日まで有効です。お客様は、証明書ベースの認証に移行する必要があります。詳細については、次の資料を参照してください: アプリ専用の認証

Exchange Online の PowerShell について

Exchange Online の PowerShell における基本認証については、上記のオプトアウトと再有効化のガイダンスやタイムラインに従います。多要素認証を使用しない Exchange v1 モジュールは 2023 年 1 月以降完全に利用できなくなりますのでご注意ください。詳細については Understanding the Different Versions of Exchange Online PowerShell Modules and Basic Auth を参照してください。

その他の基本認証に関連する最新情報

Microsoft 365 に新しい機能を追加し、お客様が基本認証によって引き起こされるリスクを回避できるようにします。この新機能により、Office アプリケーションの既定の動作が変更され、基本認証を使用したサインイン プロンプトがブロックされます。この変更により、ユーザーが基本認証のみを使用するサーバー上で Office ファイルを開こうとした場合、基本認証のサインイン プロンプトが表示されなくなります。代わりに、安全でない可能性のあるサインイン方法を使用しているため、ファイルがブロックされた旨のメッセージが表示されます。

この新機能に関する詳細については、次の資料を参照してください: Microsoft 365 Appsでは、基本認証サインイン プロンプトが既定でブロックされます

Office チームでは、この機能のプライベート プレビュー プログラムにオプトインしていただけるお客様を募集しています。サインアップに関心がある場合は、basicauthdeprmailer@microsoft.com 宛に電子メールを送信してください。

まとめ

この取り組みには、最初の通知から現在まで 3 年掛かっていますが、それでも、すべてのお客様にこの変更について知っていただき、必要なすべての措置を取っていただくには十分な時間ではありませんでした。IT と変化において困難な局面を迎え、パンデミックによって多くの人の優先順位が変わりましたが、誰もが同じことを望んでいます。それは、ユーザーとデータのセキュリティの向上です。

お客様は弊社にとって重要であり、お客様が侵害されたり混乱したりするのを望んではいません。これは、微妙なバランスですが、この最終的なオプションによって、基本認証を使用している残りのお客様が、最終的に基本認証から解放されることを望んでいます。

2022 年末、セキュリティを向上するという目標をお客様と共に達成できる見込みです。

The Exchange Team